|

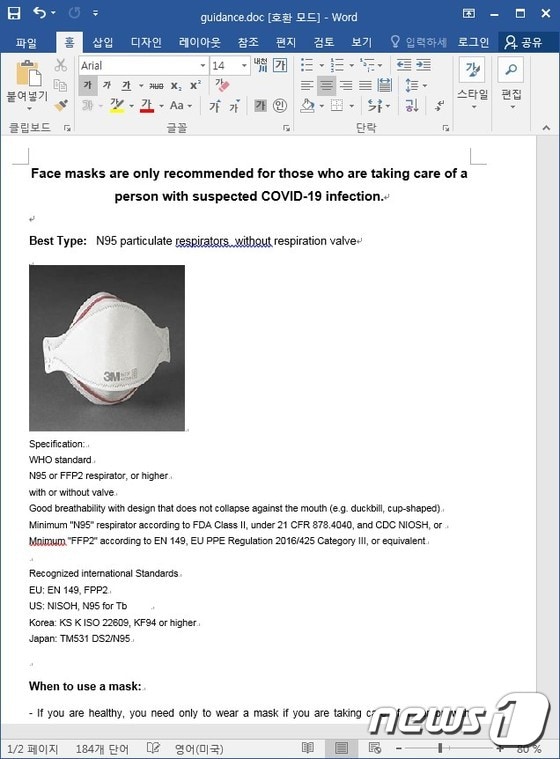

| 마스크 관련 정보로 위장된 악성 파일. (이스트소프트 제공) © 뉴스1 |

신종 코로나바이러스 감염증(코로나19)이 장기화되고 있는 가운데, 마스크에 대한 대중 관심을 노린 악성 문서 파일이 발견돼 주의가 요구된다.

이스트시큐리티는 해킹조직 '코니'(Konni)의 소행으로 추정되는 공격자들이 최근 마스크 관련 정보로 위장한 악성 문서 파일을 유포하고 있는 정황을 포착했다고 22일 밝혔다.해당 악성 문서는 'guidance'라는 파일명을 사용하고 있다. 이 문서를 열어보면 최초에는 문서 내용이 제대로 보이지 않으며, 문서 내용 확인을 위해 상단에 나타난 '콘텐츠 사용' 버튼을 클릭하도록 유도한다.

만약 '콘텐츠 사용' 버튼을 클릭할 경우 최근 이슈가 되고 코로나19 관련 마스크 소개 내용을 담은 문서를 보여준다.

이 사이 공격자가 미리 설정해둔 악성 매크로 코드가 동작해 사용자 몰래 자동으로 추가 파일을 실행한다. 이후 공격자의 명령제어(C2) 서버에서 추가로 악성 파일을 다운로드해 사용자 정보를 탈취하는 기능을 가진 최종 악성코드를 설치한다.악성코드가 설치될 경우 공격자가 지정한 FTP로 감염된 PC의 시스템 정보와 실행 중인 응용프로그램, 관련 작업, 프로세스 목록 정보가 업로드되며 C2 서버를 통한 추가 공격 명령도 수행할 수 있게 된다.

이스트소프트는 공격자들이 악성코드 설치과정에서 탐지와 분석을 회피하기 위해 커스텀 Base64 코드를 적용한 것으로 분석했는데, 이는 이는 코니 조직이 기존에 사용해 온 방식과 동일한 것이다.

코니는 지난 몇 년간 꾸준히 국내를 타깃으로 공격을 수행하고 있다. 올해도 러시아어로 작성된 ‘북한의 2020년 정책 문서’, ‘일본 2020년 패럴림픽 관련 자선단체 문서’ 사칭, 'Keep an eye on North Korean Cyber'라는 악성 doc 문서를 활용한 공격 등을 진행한 것이 확인됐다.

문종현 이스트시큐리티 시큐리티대응센터(ESRC) 이사는 "코니 조직은 2014년부터 국내외 특정 조직을 타깃으로 사회공학적 기법을 활용한 다양한 공격을 수행해왔다"면서 "타깃이 관심을 가질만한 사회적 이슈나 주제를 공격에 활용하는 모습을 자주 보여온 만큼 각 기업과 기관에서 이들의 움직임에 주목해야 한다"고 강조했다.

starburyny@news1.kr

![제니, 브라톱에 재킷만 걸친 패션…늘씬 허리라인 [N화보]](https://image.news1.kr/system/photos/2024/5/24/6667210/no_water.jpg/dims/resize/276/crop/276x184/thumbnail/138x92!/optimize)

![나연, 초미니 톱 드레스로 섹시+상큼 동시에...초여름 감성 [N화보]](https://image.news1.kr/system/photos/2024/5/23/6666105/no_water.jpg/dims/resize/276/crop/276x184/thumbnail/138x92!/optimize)

![오연서, 글래머 몸매 드러낸 파격 변신...'깜짝' [N화보]](https://image.news1.kr/system/photos/2024/5/23/6664836/no_water.jpg/dims/resize/276/crop/276x184/thumbnail/138x92!/optimize)