SK E&S, 2022년 해킹당하고 4년 뒤 신고…"알고도 숨겼나"

SK E&S 노후서버 보안 취약점 뚫려 15GB 정보 유출 정황 확인

최민희 "해킹 사실 인지했음에도 은폐…철저히 조사해야"

- 김민재 기자

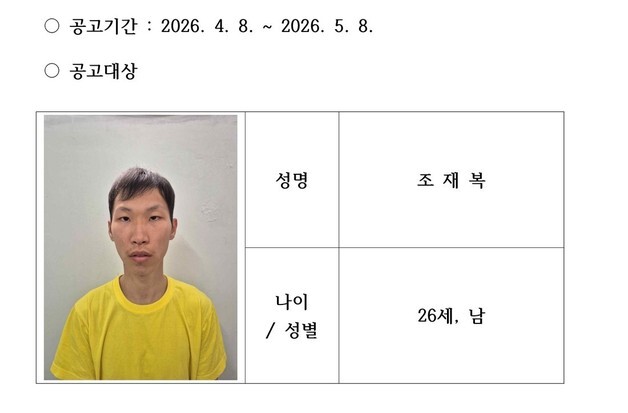

(서울=뉴스1) 김민재 기자 = SK 이노베이션 E&S가 2022년 11월 해킹 사실을 인지했으나 4년 뒤에야 보안 당국에 신고했다는 의혹이 제기됐다.

국회 과학기술정보방송통신위원장 최민희 더불어민주당 의원실이 한국인터넷진흥원(KISA)과 SK E&S로부터 받은 자료에 따르면 침해사고는 2022년 9월 30일 발생했다.

사측은 같은 해 11월 3일 사내 구성원의 네트워크 이상 제보를 받고 자체 보안 점검을 실시했다. 이후 다음 날인 11월 4일 침해 사실을 인지했다.

당국에 따르면 SK E&S는 노후 서버 내 소프트웨어 보안 업데이트를 장기간 미실시했다. 그 결과 해커가 노후 서버의 보안 취약점을 공략해 침입했고, 이후 타 서버로 피해가 확산한 것으로 파악됐다.

회사는 이후 해킹 흔적 점검과 구성원 패스워드 변경, 서버 포맷 및 재설치, 설루션 설치 등을 실시했다. 하지만 한 달 뒤인 2022년 12월 2차 침해사고가 탐지됐다.

1·2차 침해사고 당시 사내 계정정보와 서버 내 메일 등이 각각 13GB, 2GB씩 유출된 것으로 확인됐다.

최 의원실은 올해 2월 SK E&S 서버 침해사고 제보를 입수하고 약 2달간 관련 사실을 조사했다. 이후 과학기술정보통신부도 조사에 착수하자 SK E&S는 올해 3월 26일 KISA에 침해사고 신고를 접수했다.

최민희 의원은 사측이 사고를 인지한 직후 신고하지 않았다고 지적했다. 현행 정보통신망법에 따르면 기업은 침해 사고를 인지한 시점으로부터 24시간 이내에 정부에 신고해야 한다.

해킹 서버를 백업하지 않은 채 포맷하거나 재설치한 지점도 꼬집었다. 과기정통부와 KISA가 현장 조사를 하고 있지만 조사에 필요한 서버들이 폐기돼 당시 기업이 자체 조사한 내용에만 의존해야 한다는 지적이다.

SK E&S는 "당시 침해사고에 신속하게 대응하기 위해 서버를 포맷하거나, 보존 기한이 지나 폐기했다"며 고의로 삭제한 것이 아니라고 해명했다.

SK E&S 대표이사가 침해사고 사실을 인지했음에도 해킹 사실을 은폐했다는 의혹도 제기됐다.

최 의원실에 따르면 SK E&S 최고정보보호책임자(CISO)는 2023년 1월 대표이사에게 침해 사고를 보고했다. 하지만 신고는 올해 3월에 이루어졌다.

SK E&S 측은 의원실에 "관련 법령에 따라 정부에 신고해야 한다는 보고를 받지 못했으며 신고 의무사항이 있는지 몰랐다"고 했다.

최 의원은 "민간 영역의 국가 핵심시설에서 발생한 해킹은 정부와 긴밀하게 협력해 관리감독해야 한다"며 "과기정통부가 철저하게 조사해 진상을 밝혀야 한다"고 말했다.

minjae@news1.kr

Copyright ⓒ 뉴스1. All rights reserved. 무단 전재 및 재배포, AI학습 이용금지.